Служба каталога для Linux играет роль единой точки управления пользователями, группами и политиками доступа в любой инфраструктуре. Она избавляет от множества локальных учёток на каждой машине и упрощает работу администраторов и пользователей. В этой статье разберём, какие существуют варианты, как их выбирать, и какие практические шаги помогут внедрить надёжное решение.

- Что такое служба каталога и из чего она состоит

- Зачем нужна централизованная система учётных записей

- Популярные решения для Linux

- Краткое сравнение

- Критерии выбора

- Практические факторы

- Как развернуть службу каталога: основные шаги

- Минимальный план действий

- Интеграция Linux-клиентов: SSSD, NSS и PAM

- Безопасность и лучшие практики

- Технические рекомендации

- Типичные ошибки и как их избежать

- Мой опыт внедрения

- Порты и сервисы — шпаргалка

- Короткое руководство по проверке работоспособности

- Когда имеет смысл мигрировать на другие решения

Что такое служба каталога и из чего она состоит

cлужба каталога для Linux — это централизованная база данных, где хранятся сведения о пользователях, группах, компьютерах и политиках безопасности. В её основе лежит иерархическое дерево записей, схема атрибутов и механизмы доступа по протоколам вроде LDAP и Kerberos.

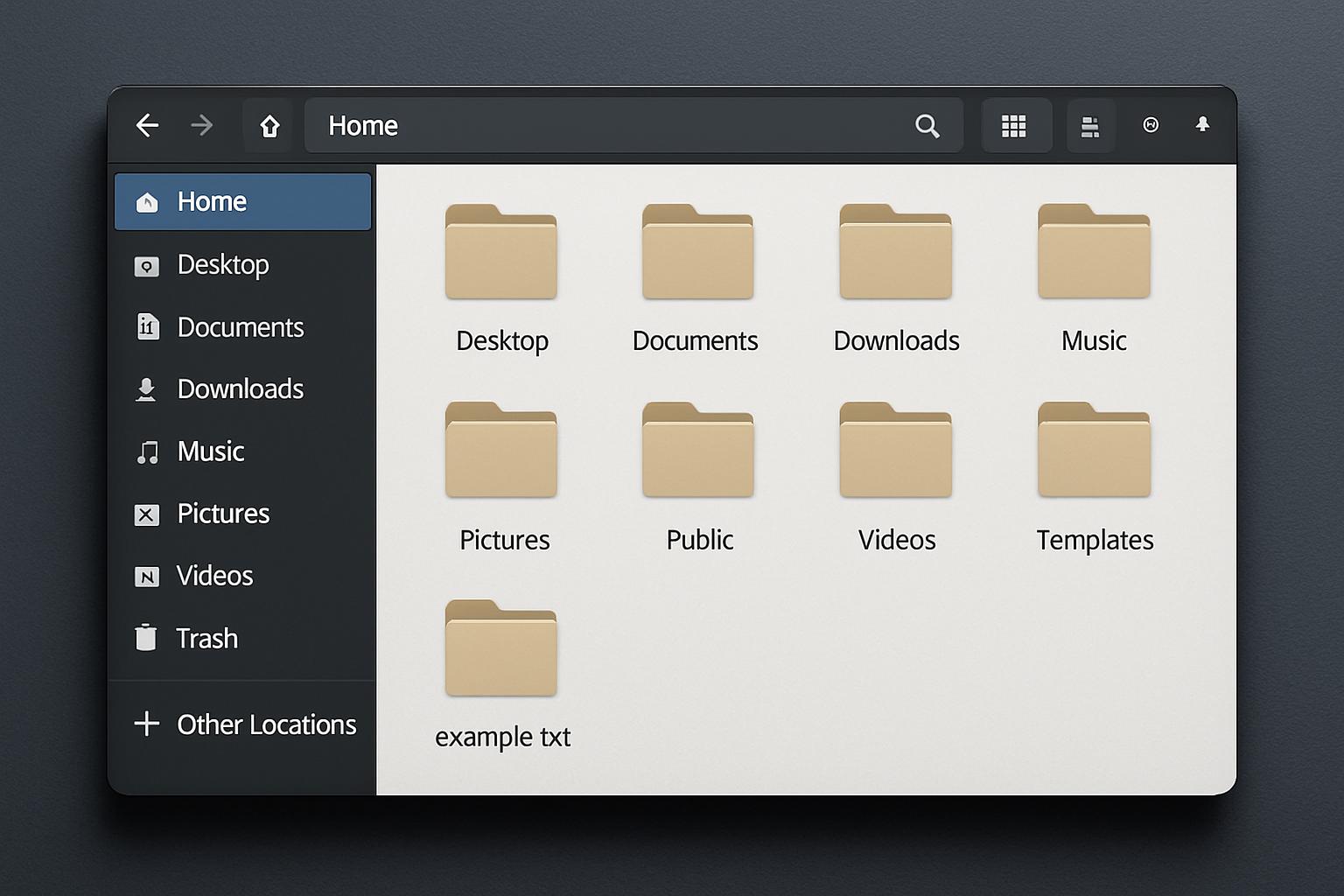

Основные компоненты: сервер каталога, схема данных, механизм репликации и интерфейсы аутентификации. На клиентских машинах служба интегрируется через NSS/PAM или SSSD для подстановки учётных записей и проверки паролей.

Зачем нужна централизованная система учётных записей

Централизация упрощает управление: создание или удаление учётной записи выполняется один раз и сразу действует повсеместно. Это экономит время и снижает риск рассинхронизации данных между серверами.

Кроме того, единый каталог облегчает применение политик безопасности, аудит и настройку прав доступа. В больших средах это критично для соответствия нормативам и быстрого реагирования на инциденты.

Популярные решения для Linux

На Linux-узлах чаще всего используют несколько решений: OpenLDAP для лёгкой настройки и совместимости, 389 Directory Server для корпоративных развёртываний, FreeIPA как интегрированное решение с Kerberos и управлением сертификатами, а также Samba4 при необходимости совместимости с Active Directory.

Каждое решение имеет свои сильные стороны: OpenLDAP — гибкость схем и простота, 389 — масштабируемость, FreeIPA — удобство управления и встроенные средства безопасности. Выбор зависит от требований к интеграции и удобству эксплуатации.

Краткое сравнение

Ниже таблица, которая поможет быстро оценить возможности каждого кандидата и соответствие задачам.

| Решение | Протоколы | Управление | Особенности |

|---|---|---|---|

| OpenLDAP | LDAP | CLI/сложные GUI | Гибкая схема, низкий порог входа |

| 389 Directory Server | LDAP | Web UI, CLI | Хорош для крупных инсталляций |

| FreeIPA | LDAP, Kerberos, DNS | Web UI, CLI | Интегрированное управление пользователями и сертификатами |

| Samba4 (AD) | LDAP, Kerberos, SMB | RSAT, веб-инструменты | Совместимость с Windows Active Directory |

Критерии выбора

При выборе учитывайте масштаб инфраструктуры, требования к безопасности, нужду в совместимости с Windows и существующие навыки команды. Решение, подходящее для 20 пользователей, редко оптимально для 5000 учётных записей.

Обратите внимание на интеграцию с сервисами: SSO, почтовыми серверами, CI/CD и системами управления конфигурацией. Наличие удобных инструментов для резервного копирования и восстановления также важно.

Практические факторы

Подумайте о поддержке шифрования и о том, кто будет администрировать сервис. Если в команде нет экспертов по LDAP, разумно выбрать решение с дружелюбным веб-интерфейсом и готовыми ролями.

Наличие репликации и автоматического failover критично для служб, от которых зависит доступ пользователей. Планируйте отказоустойчивость с самого начала.

Как развернуть службу каталога: основные шаги

Процесс развертывания начинается с проектирования схемы данных и структуры дерева каталога. Нужно решить, какие атрибуты будут обязательными и как будут сгруппированы объекты по OU.

Дальше следует установка сервера, настройка TLS для шифрования трафика и конфигурация репликации. После этого подключают клиентов через PAM/NSS или SSSD и проводят тестирование аутентификации и авторизации.

Минимальный план действий

- Планирование DIT и схемы.

- Установка сервера и настройка TLS.

- Создание административных политик и ролей.

- Настройка репликации и бэкапов.

- Интеграция клиентов и тестирование.

Интеграция Linux-клиентов: SSSD, NSS и PAM

SSSD часто становится связующим звеном между каталогом и рабочими станциями. Он кэширует учётные записи, обеспечивает оффлайн-доступ и упрощает работу с Kerberos.

NSS отвечает за разрешение имён пользователей, а PAM — за процесс аутентификации. Правильная конфигурация обоих обеспечивает прозрачную работу приложений и консоли.

Безопасность и лучшие практики

Всегда включайте шифрование соединений. LDAP без TLS нельзя считать безопасным в современном окружении. Сертификаты следует выдавать централизованно и обновлять до истечения срока.

Ограничьте прямой доступ к административным учёткам и используйте ролевую модель. Логи и аудит помогут быстро идентифицировать подозрительные действия, а регулярные тесты восстановления покажут, что резервные копии рабочие.

Технические рекомендации

Синхронизация времени критична для Kerberos. Несколько раз в проектах видел, как время на одном сервере ломало входы пользователей и требовало срочного вмешательства. Решайте эту задачу сразу, настроив NTP или chrony.

Разграничьте права на уровне ACL, сделайте минимально необходимые разрешения для приложений и не храните пароли в открытом виде. Проверяйте настройки SELinux и межсетевых экранов, чтобы сервисы работали безопасно.

Типичные ошибки и как их избежать

Частая ошибка — запуск каталога без резервного копирования и плана восстановления. Бекапы должны быть автоматическими и периодически проверяться на валидность.

Другая распространённая проблема — неглубокое тестирование интеграции: создают учётку, но не проверяют авторизацию в критичных сервисах. План тестов поможет избежать простоев пользователей.

Мой опыт внедрения

В одном проекте я настраивал FreeIPA для команды из 70 человек. Сначала всё работало в тестовой сети, а при переносе в прод оказалось, что забыли включить TLS на почтовом сервере, который обращался к каталогу. Исправили настройку сертификатов и добавили мониторинг.

Также запомнился случай с кешированием SSSD: после отключения реплики пользователи могли продолжать работу, что спасло офис во время краткого отказа сети. Это показало ценность кэширования и грамотных политик репликации.

Порты и сервисы — шпаргалка

| Сервис | Порт |

|---|---|

| LDAP | 389 |

| LDAPS | 636 |

| Kerberos | 88 |

| Kerberos admin | 749 |

Короткое руководство по проверке работоспособности

После развёртывания выполните базовые проверки: подключение по ldapsearch, тест входа через SSH и кэширование SSSD. Убедитесь, что репликация проходит без ошибок и резервные копии создаются по расписанию.

Не забудьте про мониторинг: метрики времени отклика, ошибок аутентификации и числа активных сессий подскажут, когда нужно масштабировать систему.

Когда имеет смысл мигрировать на другие решения

Если инфраструктура растёт и появляются жёсткие требования к управлению политиками, лучше рассмотреть переход на FreeIPA или Samba4 с AD-совместимостью. Они дают встроенные инструменты для управления и интеграции с корпоративными сервисами.

Миграция требует планирования: экспорт данных, сопоставление схем и тестовый этап. Нельзя переносить каталог «в лоб» без проверки совместимости атрибутов и паролей.

Служба каталога для Linux — это инструмент, который при правильной установке и поддержке заметно упрощает жизнь системных администраторов и пользователей. Планирование, безопасность и тестирование важнее спешки при развёртывании. Вложив время в проектирование и автоматизацию, вы получите надёжную систему управления доступом и учётными записями, которая прослужит долго и без сюрпризов.